Wenn alle Benutzerpostfächer migriert sind und Versand und Empfang von Mails über Office 365 funktioniert, kann man die Migration gemäss dem Punkt 8 aus diesem Technet Artikel abschliessen.

Zum einen kann man nun die DNS Einträge vollständig übernehmen. Bisher wurden die Mails ja zum lokalen Exchangeserver geliefert, der sie dann an Office 365 weitergeleitet hat. Die Benutzer verbinden sich aber seit Teil 5 dieser Beiträge mit dem Exchangeserver von Office 365. Diese “Umleitung” kann man nun entfernen.

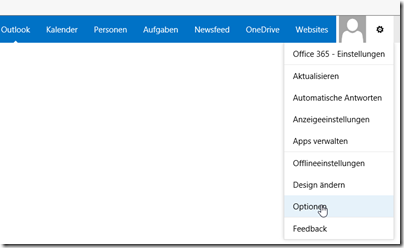

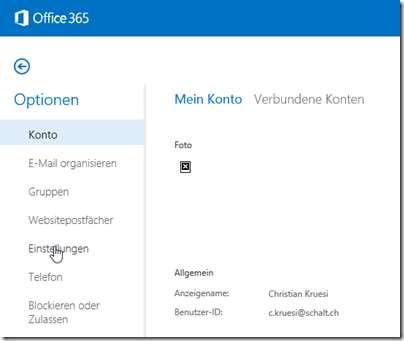

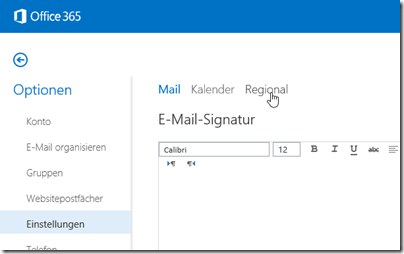

Dazu meldet man sich im Office 365 Admin Center an und wählt “Domänen” und dann “Probleme beheben”.

Die nun angezeigten DNS-Einträge müssen bei den öffentlichen DNS Einstellungen hinzugefügt werden. Ich hatte dabei Mühe mit den SRV Einträgen bei hosttech.ch. Der Support hat mir dann aber angegeben, wie man diese eintragen muss:

Host: “Dienst”.”Protokoll”.domain.tld

Inhalt: “Gewichtung” “Port” “Ziel”

Es kann unterschiedlich lange dauern, bis die neuen Einträge bei allen Teilnehmern des Internets angekommen sind. Bis alle umgestellt haben, sollte man den lokalen Exchangeserver noch in Betrieb lassen.

In den Internetkopfzeilen (in Outlook bei “Kategorien” auf den kleinen Pfeil klicken) finden sich Angaben über den verwendeten Weg durchs Internet. Im Bild unten sieht man, wie das Mail noch auf den lokalen Exchangeserver (mail.schalt.ch) geleitet und erst dann weitergeleitet wurde.

Microsoft empfiehlt beim Einsatz von DirSync einen lokalen Exchangeserver vor Ort weiter zu betreiben, um die Exchange-spezifischen Attribute im AD weiter bearbeiten zu können.

If you implement a single sign-on solution, we strongly recommend that you maintain at least one Exchange server so that you can access Exchange System Manager (Exchange 2003) or the Exchange Management Console/Exchange Management Shell (Exchange 2007, Exchange 2010, and Exchange 2013) to manage mail-related attributes on the on-premises mail-enabled users. For Exchange 2007 and Exchange 2010, the Exchange server that you maintain should have the Hub Transport, Client Access, and Mailbox server roles installed. For Exchange 2013, you should maintain the Mailbox and Client Access servers.

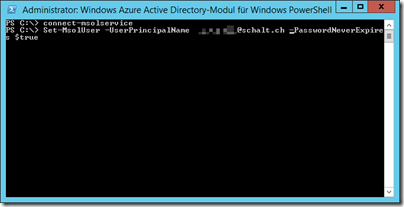

Man kann aber Aufgaben wie eine zusätzliche Mailadresse (proxyAddresses) auch über den ADSI Editor oder die Registerkarte Attribut-Editor bei den Eigenschaften eines Users in “Active Directory-Benutzer und –Computer” oder gar mit einem Powershell Skript lösen.

Wenn man sich entschieden hat, trotzdem alle Exchange Server zu entfernen, kann man gemäss diesem Technet Artikel vorgehen. Einfach über die Systemsteuerung deinstallieren.

Hier muss man die Häklein entfernen, damit die entsprechende Rolle deinstalliert wird.

Bei der Überprüfung wird dann bemängelt, dass noch ein Sende Connector konfiguriert ist. Wenn man auf “empfohlene Aktion” klickt, kommt man auf diese Seite.

Also gemäss der Empfehlung den Sendeconnector entfernen. Wenn man danach im Bild oben auf “Wiederholen” klickt, läuft die Überprüfung problemlos durch und man kann den Exchangeserver deinstallieren.

Danach noch das Backup anpassen und den Server herunterfahren.

zurück zur Übersicht