Da UE-V nach diversen Tests für uns doch nicht in Frage kommt, habe ich mich nun entschieden User State Virtualization umzusetzen. Microsoft bezeichnet so die Kombination aus “roaming profiles” (wandernden Profilen) und “folder redirection” (Ordnerumleitung).

Freigabe Ordnerumleitung

Gemäss diesem Technet-Artikel erstellt man eine Freigabe.

Im nächsten Schritt wählt man den Speicherort (in meinem Fall den DFS Unterordner und nicht einfach ein Laufwerk).

Die optionalen anderen Einstellungen habe ich nicht verwendet. Ich meine, gelesen zu haben, dass die “Zugriffsbasierte Aufzählung” ressourcenintensiv ist.

Nun vergibt man die entsprechenden Berechtigungen für die Freigabe. Unter anderem für die Benutzer, die die Freigabe benutzen. Ich habe zwei Freigaben mit entsprechenden Berechtigungen eingerichtet. Eine für die Lehrpersonen und eine davon unabhängige für die Schüler/-innen.

Um diesen Ordner später einmal problemlos zu migrieren habe ich ihn auch noch in den DFS Namespace aufgenommen.

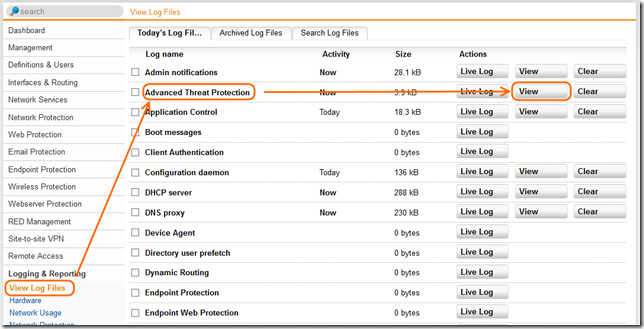

Gruppenrichtlinie Ordnerumleitung

Nachdem die Freigabe eingerichtet ist, kann man die entsprechende Gruppenrichtlinie erstellen.

Unter Einstellungen habe ich das Häklein bei “Dem Benutzer exklusive Zugriffsrechte für Dokumente erteilen” entfernt. Im Moment habe ich diese Einstellung für alle Ordner eingetragen, mal schauen, ob das so bleibt. Falls ich das ändere, werde ich es hier anpassen.

Freigabe wanderndes Profil

Die Freigaben für die wandernden Profile werden gemäss diesem Technet Artikel analog zu der Ordnerumleitung oben erstellt.

Einrichtung wanderndes Profil

Es gibt zwei Varianten, das wandernde Profil einzurichten. Zum einen kann man den Profilpfad im Active Directory angeben.

Oder man verwendet die entsprechende Gruppenrichtlinie unter “Computerkonfiguration” –> “Richtlinien” –> “Administrative Vorlagen” –> “System” –> “Benutzerprofile”: “Pfad des servergespeicherten Profils für alle Benutzer festlegen”.

Da ich getrennte Freigaben für Lehrkräfte und Schüler/-innen eingerichtet habe, kann der Weg über die Gruppenrichtlinie nicht genommen werden, da dort nur eine Freigabe benutzt werden kann. Die erste Einstellung “Sicherheitsgruppe “Administratoren” zu servergespeicherten Profilen hinzufügen” habe ich aber gesetzt. So können z.B. auch die Profilordner gelöscht werden, wenn Schüler/-innen austreten.

Den Profilpfad im AD kann man für viele Benutzer gleichzeitig setzen. Dazu kann man einfach mehrere Benutzer markieren und über einen Rechtsklick “Eigenschaften” auswählen. Im Register “Profil” kann der Profilpfad mit der Variablen %username% eingetragen werden.

Für neue Benutzer kann man das PowerShell Skript um diese Zeile ergänzen:

-ProfilePath („\\netzwerkpfad\schuelerprofile\“+$_.username) `

Anmeldegeschwindigkeit

Wie bei den Abklärungen zu UE-V beschrieben, soll eine Anmeldung möglichst schnell erfolgen. Ein Szenario speziell in Schulen ist, dass sich über 20 Schüler/-innen gleichzeitig in einem Raum mit nur einem Accesspoint über WLAN anmelden. Bei diesen Tests ist das noch nicht berücksichtigt, die Profildaten sind aber dank der Ordnerumleitung sehr klein und sollten nicht einen allzu grossen Einfluss haben. Die Messwerte entstanden auf virtuellen Windows 10 Maschinen und dürfen nicht absolut genommen werden, mehrere Versuche haben nicht immer die gleiche Zeit ergeben. Ausserdem waren die Testuserprofile sehr klein. Trotzdem gibt es einen Anhaltspunkt.

| erste Anmeldung mit nur lokalem Profil | 24 Sekunden |

| weitere Anmeldungen mit lokalem Profil | 2 Sekunden |

| erste Anmeldung mit wandernden Profilen und Ordnerumleitung erstellen | 95 Sekunden |

| erste Anmeldung an einem Computer mit vorhandenem Profil auf Server | 12 Sekunden |

| weitere Anmeldung mit wandernden Profilen und Ordnerumleitung | 3 Sekunden |

Die erste Anmeldung im Netzwerk dauert extrem lange, dies ist aber nur einmal nötig. Danach ist die Anmeldung auf einem Computer, an dem man sich noch nie angemeldet hat, etwa doppelt so schnell, wie wenn ein lokales Profil eingerichtet werden muss. Wir werden also mit Windows 10 wieder wandernde Profile einführen – im Gegensatz zu damals unterstützt durch die Ordnerumleitung.